Apropå Mythos: När AI vrider upp tempot i cyberhoten

Apropå Mythos: När AI vrider upp tempot i cyberhoten

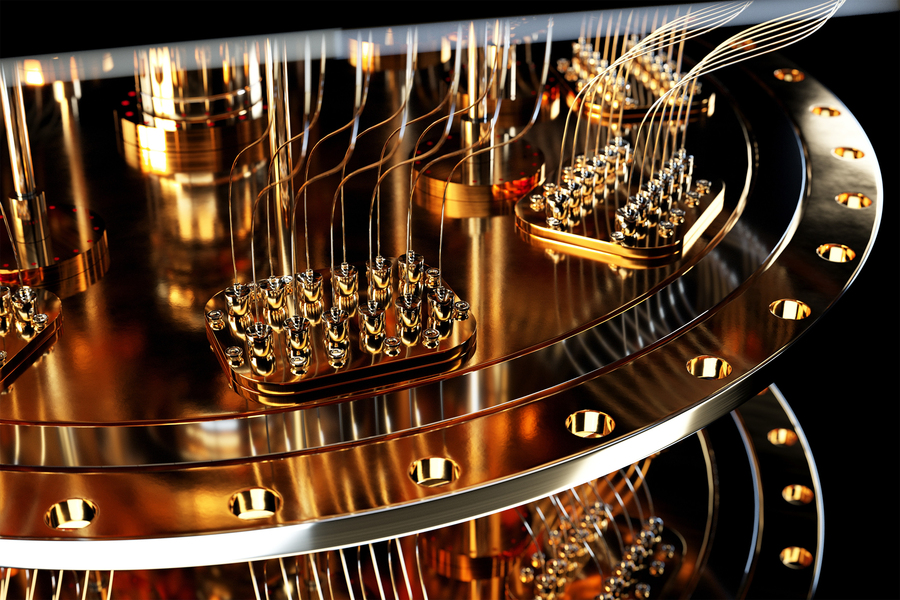

Anthropic har nyligen presenterat en ny AI‑modell, Claude Mythos Preview. Det ovanliga som hände var att Anthropic valt att inte släppa modellen publikt. Motiveringen är att den fått så starka förmågor inom cybersäkerhet att det vore oansvarigt.

Det är ett påstående som förtjänar en viss skepsis eftersom Anthropic talar i egen sak. Samtidigt är det värt att ställa en mer praktisk fråga: även om vi bortser från hype – vad är det som faktiskt förändras här, och varför ska en it‑ledning bry sig?

Svaret är mindre dramatiskt än det låter, men desto viktigare: det handlar inte om nya typer av sårbarheter, utan om hur snabbt de kan omsättas i fungerande attacker.

AI‑modeller har länge kunnat upptäcka sårbarheter i kod. Att peka på ”här finns risk för buffer overflow” eller ”detta ser ut som en osäker SQL‑fråga” är inget nytt. För den delen har vi haft regel‑ och mönsterbaserade SAST‑verktyg som gjort detta i åratal. AI har gjort dessa verktyg bättre och smidigare – men det har inte förändrat spelplanen i grunden.

Den verkliga flaskhalsen har legat någon annanstans.

Att fixa sårbarheter är svårare än att hitta dem – och utnyttja dem. Att gå från förståelse till faktisk attackkod är ännu svårare. Historiskt har detta krävt tid, expertis och manuellt arbete. Det är därför tiden mellan en publicerad sårbarhet och en fungerande exploit ofta varit relativt lång.

Det är just här som något nu verkar hända.

I Anthropics tekniska beskrivningar av Mythos, liksom i oberoende tester från brittiska AI Security Institute, framträder en modell som blivit märkbart bättre på att hålla flera resonemangstrådar i huvudet samtidigt och kombinera dem till en sammanhängande lösning. Det låter abstrakt, men är i praktiken exakt den förmåga som krävs för att omsätta en identifierad sårbarhet till en fungerande attack. Inte för att modellen tränats specifikt för detta, utan som en bieffekt av bättre generellt resonemang.

Detta innebär dock inte att AI plötsligt hittar helt nya klasser av sårbarheter. Det är samma gamla godingar: buffer overflows, injections, logiska fel. Skillnaden är att tidsaxeln krymper. Steget från känd sårbarhet till aktiv exploitation går snabbare.

För organisationer får detta en ganska konkret konsekvens. Att räkna hur många sårbarheter man har i drift är ett allt sämre mått. Ett betydligt mer relevant mått är hur lång tid det tar att patcha, från att en sårbarhet publiceras till dess att den är åtgärdad i produktion. Att ha allvarliga kända sårbarheter liggande månad efter månad bör i dag betraktas som omodernt, snarare än som en nödvändig kompromiss.

Det hoppingivande är att uppgiften i grunden inte är ny. Vi vet vad som behöver göras. Det som förändrats är att marginalerna blivit mindre – och klockan går snabbare.

Vill du veta mer om hur Cybersäker AI kan bidra till en affärsdrivande och säker del av din verksamhet är du välkommen att läsa mer om vad vi gör.

Senaste artiklarna

Insikter

Senaste artiklarna

AI-agenter och den nya verkligheten: Reflektioner från RSAC 2026

Har du inte börjat anpassa dig till CRA? Då ligger du redan efter